Check Point Harmony Endpointとは

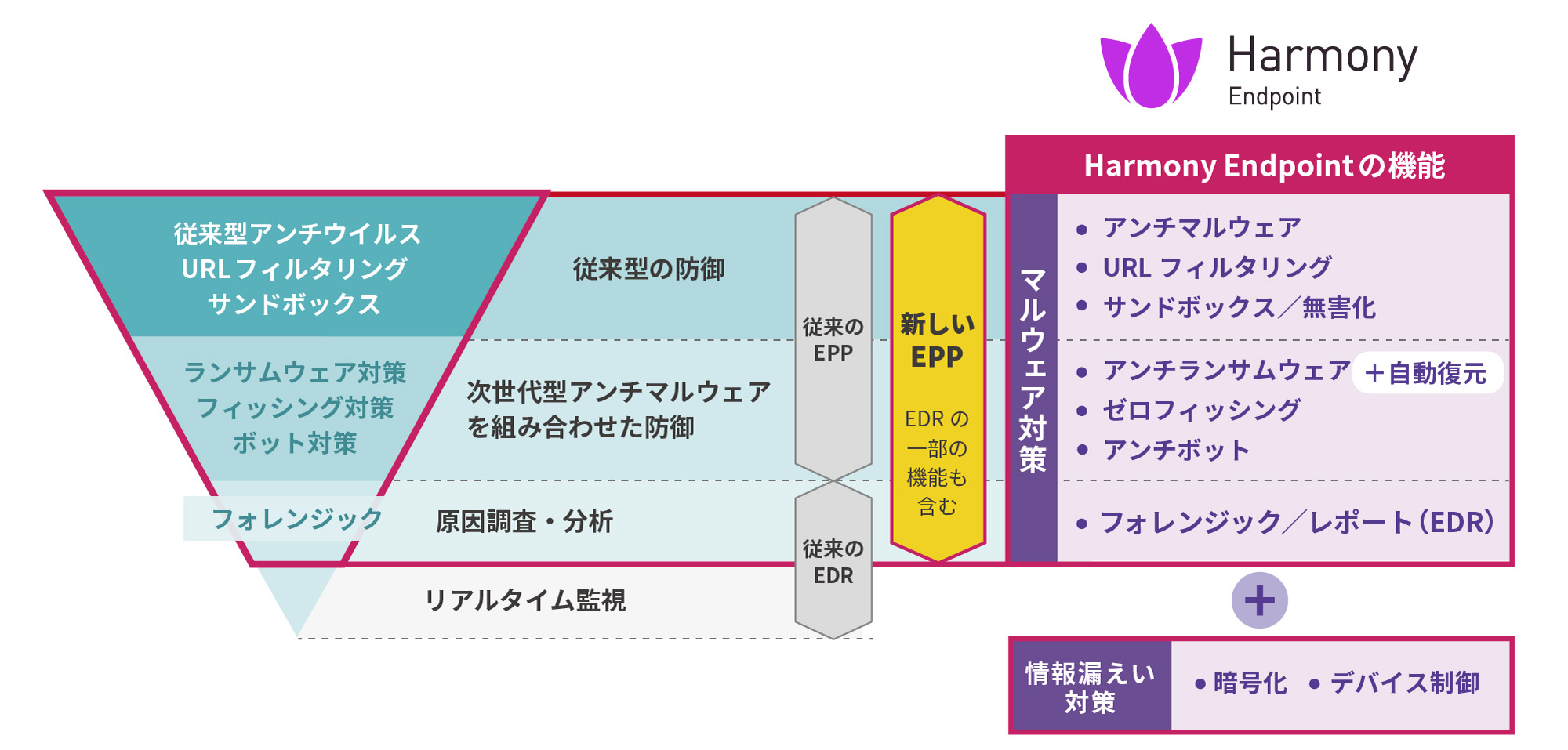

Harmony Endpointは、EPP(感染前対策)とEDR(感染後対策)を備えたオールインワンセキュリティソリューションです。

次世代型防御で守る

EPP+EDR

EPP(感染前対策)

ランサムウェアやフィッシングサイトへの誘導などのサイバー脅威に対して、あらゆる角度から業務PCを守ります。

EDR(感染後対策)

悪意のあるイベントまたはファイルを検出すると、感染ルート、感染原因、影響度などを自動分析します。

ランサムウェアに感染しても

自動復旧

ランサムウェアの攻撃を検知すると、ファイルが暗号化される直前にスナップショットを割り込み取得します。

ランサムウェアを駆除してから関与した不正なファイルを削除し、感染ファイルを自動復元します。

感染ルート/感染原因/影響度などを自動分析

悪意のあるイベントまたはファイルを検出すると、感染ルート、感染原因、影響度などを自動分析します。

分析レポートから攻撃の種類や侵入経路を確認でき、事後対処と新たな攻撃の予防につながります。

Harmony Endpointの主な機能

Harmony Endpointのお問い合わせはこちら

推移からわかる業務PCへの3大脅威

業務PCを狙うサイバー攻撃は年々増加傾向にあります。IPA(独立行政法人情報処理推進機構)から毎年発行されている「情報セキュリティ 10大脅威 」レポートを業務PCに対する脅威の視点で分析すると、ここ5年間で「ランサムウェアによる被害」「標的型攻撃」「不注意による情報漏えい」がランクインしています。

| 2021年 | 2022年 | 2023年 | 2024年 | 2025年 | |

| 1位 | ランサムウェアによる被害 | ランサムウェアによる被害 | ランサムウェアによる被害 | ランサムウェアによる被害 | ランサムウェアによる被害 |

| 2位 | 標的型攻撃による機密情報の窃取 | 標的型攻撃による機密情報の窃取 | サプライチェーンの弱点を悪用した攻撃 | サプライチェーンの弱点を悪用した攻撃 | サプライチェーンの弱点を悪用した攻撃 |

| 3位 | テレワーク等のニューノーマルな働き方を狙った攻撃 | サプライチェーンの弱点を悪用した攻撃 | 標的型攻撃による機密情報の窃取 | 内部不正による情報漏えい等の被害 | システムの脆弱性を突いた攻撃 |

| 4位 | サプライチェーンの弱点を悪用した攻撃 | テレワーク等のニューノーマルな働き方を狙った攻撃 | 内部不正による情報漏えい等の被害 | 標的型攻撃による機密情報の窃取 | 内部不正による情報漏えい等 |

| 5位 | ビジネスメール詐欺による金銭被害 | 内部不正による情報漏えい等の被害 | テレワーク等のニューノーマルな働き方を狙った攻撃 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | 標的型攻撃による機密情報の窃取 |

| 6位 | 内部不正による情報漏えい等の被害 | 脆弱性対策情報の公開に伴う悪用増加 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | 不注意による情報漏えい等の被害 | リモートワーク等の環境や仕組みを狙った攻撃 |

| 7位 | 予期せぬIT基盤の障害に伴う業務停止 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | ビジネスメール詐欺による金銭被害 | 脆弱性対策情報の公開に伴う悪用増加 | 地政学的リスクに起因するサイバー攻撃 |

| 8位 | インターネット上のサービスへの不正ログイン | ビジネスメール詐欺による金銭被害 | 脆弱性対策情報の公開に伴う悪用増加 | ビジネスメール詐欺による金銭被害 | 分散型サービス妨害攻撃(DDoS攻撃) |

| 9位 | 不注意による情報漏えい等の被害 | 予期せぬIT基盤の障害に伴う業務停止 | 不注意による情報漏えい等の被害 | テレワーク等のニューノーマルな働き方を狙った攻撃 | ビジネスメール詐欺 |

| 10位 | 脆弱性対策情報の公開に伴う悪用増加 | 不注意による情報漏えい等の被害 | 犯罪のビジネス化(アンダーグラウンドサービス) | 犯罪のビジネス化(アンダーグラウンドサービス) | 不注意による情報漏えい等の被害 |

出典:「情報セキュリティ10大脅威 2025」(独立行政法人情報処理推進機構) をもとに作成

10大脅威の中でも特に「ランサムウェアによる被害」「標的型攻撃」は5年間上位にランクインしており、ますます警戒していかなければならない脅威となっています。

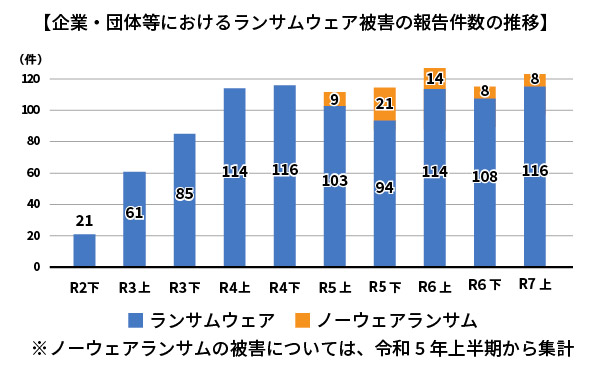

警察庁のレポートから見るランサムウェア被害数

企業・団体等におけるランサムウェア被害として、令和7年上半期におけるランサムウェア被害の報告件数は116件であり、半期の件数として令和4年下半期と並び最多となりました。

出典:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」(警察庁) をもとに作成

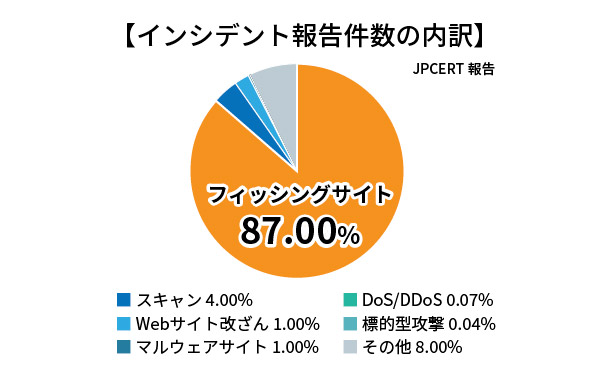

フィッシング攻撃の報告件数は、前年同期と比較し増加

JPCERTの2025年第一半期のインシデント報告によると、フィッシングサイトの件数が 5,267件で、前四半期の 4,780件から10%増加しました。また、前年同期(4,781件)と比較しても、10%増加の結果となりました。

出典:「JPCERT/CC インシデント報告対応レポート[2025年1月1日~2025年3月31日]」(一般社団法人JPCERTコーディネーションセンター)をもとに作成

Harmony Endpointのお問い合わせはこちら

Harmony Endpointが選ばれる理由

選ばれる理由① 必要なセキュリティ機能をオールインワンでご提供

脅威の予防だけでなく、インシデント発生時の原因特定や対応も可能

Harmony Endpointは、業務用PCにおける三大脅威である「ランサムウェアによる被害」「標的型攻撃」「盗難・端末紛失による情報漏えい」に対して、有効な防御機能を提供します。さらに、万が一ウイルスに感染した場合には、原因調査を支援するフォレンジック機能(EDR)も備えています。

加えて、オプションライセンスにより、ポスチャ管理(自動脆弱性検出 & パッチ適用)の追加も可能です。

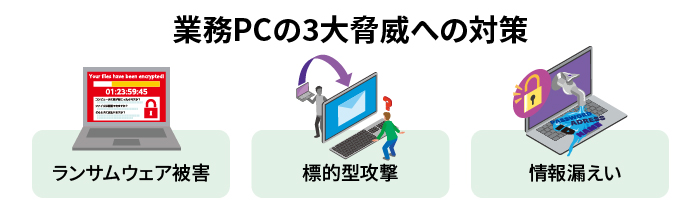

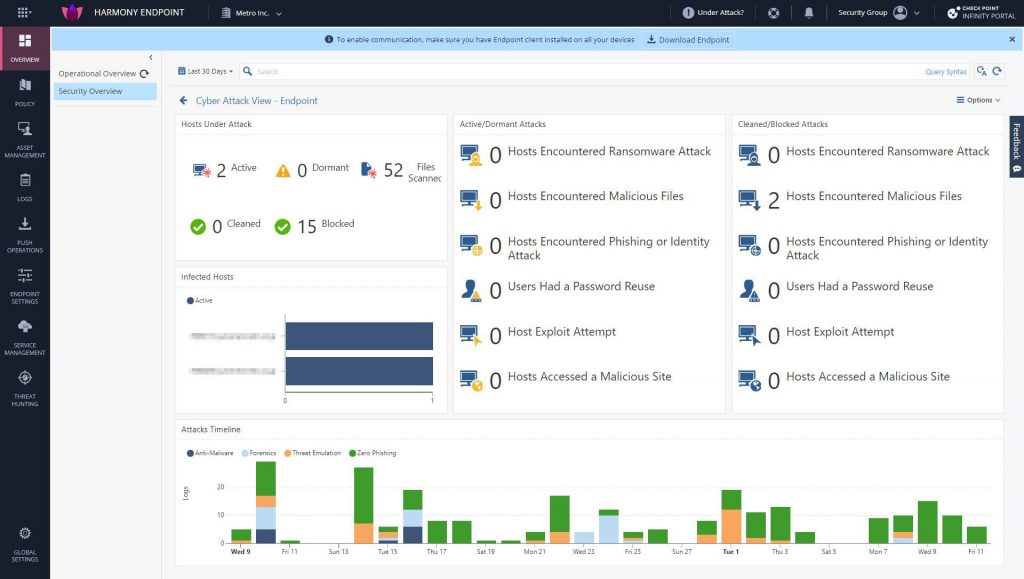

選ばれる理由② EDRで脅威検出時の早急な原因調査・対応を可能に

フォレンジック機能(EDR)により、感染時に何が起こったか(感染源や影響など)を自動で分析し、簡単に確認することができます。

感染概要

どの端末で何が検出されたのかを一目で確認し、早急に対応することが可能です。

感染端末情報

ウイルスの種類や危険度、感染までの経路を確認し、原因調査や今後の対策の材料を収集することが可能です。

選ばれる理由③ データの自動復元で影響を最小限に

万が一ランサムウェアに感染してしまった時には、暗号化されたファイルをバックアップから自動で復元できます。

重要なデータを改ざんや破壊から保護し、ランサムウェア攻撃による影響を軽減します。

ショートセミナー(動画で体験)

Harmony Endpointを実際に操作しながらのご紹介動画を掲載しています。

導入までの流れ

●サーバーの構築不要ですぐに利用可能 ●メールお問合わせでのサポート付き

よくある質問

Harmony Endpointによる脅威への対策について

- Harmony EndpointはEDRですか。

- フィッシング詐欺には対応していますか。

- ランサムウェアには対応していますか。

- ボットによる機密情報や個人情報の漏洩には対応していますか。

- 添付やURLからのファイルのファイルのダウンロードによるマルウェア感染対策には対応していますか。

- Harmony Endpointのフォレンジック機能とは何ですか。

- 社内のファイアウォールでURLフィルタリングを行い、利用者が閲覧できるサイトを制限していましたが、在宅勤務により、業務PC利用者のサイト閲覧の制限ができないため、犯罪に関するサイトや不正なサイトへのアクセスが可能な状態です。対応策はありますか。

Harmony Endpointの利用について

- 現在、他社のアンチウイルス製品を利用していますが、Harmony Endpointを併用することは可能でしょうか。Harmony Endpointにもアンチマルウェア機能があるため、バッティングしないか不安です。

- BitLockerとHarmony Endpointを併用することは可能ですか。

- Harmony Endpointを導入した後、PCの動作は重くなりますか。

- Harmony Endpointのアンチマルウェアの検知率について教えてください。

導入/運用/管理について

その他

- 購入できるパッケージの種類を教えてください。

- Harmony Endpointを試しに利用してみたいのですがトライアルはありますか。

- 購入後のサポートについて教えてください。

- 導入価格について教えてください。

- 各パッケージの最小購入ライセンス数を教えてください。

- Harmony Endpoint の運用には、監視サービス(SOC)などの契約が必要ですか。

動画でもっと詳しくご紹介します

Harmony Endpointを実際に操作しながらのご紹介動画を掲載しています。

▶「Harmony Endpointを動画で体験してみよう」詳しくはこちら

Harmony Endpointのお問い合わせはこちら